Setelah menargetkan komputer berbasis Windows selama beberapa tahun terakhir, hacker sekarang beralih minat mereka untuk menargetkan Mac juga.

Munculnya berbasis serangan makro pertama dokumen Word melawan Platform Apple MacOS adalah contoh terbaru untuk membuktikan ini.

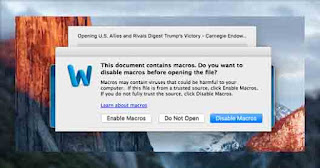

Konsep Macro kembali ke tanggal 1990-an. Anda mungkin akrab dengan pesan yang berbunyi: "Peringatan:. Dokumen ini berisi macro"

Makro adalah serangkaian perintah dan tindakan yang membantu mengotomatisasi beberapa tugas. program Microsoft Office pendukung macro yg ditulis dalam Visual Basic for Applications (VBA), tetapi mereka juga dapat digunakan untuk kegiatan berbahaya seperti menginstal malware.

Sampai saat ini, hacker cerdik menggunakan teknik ini untuk menargetkan Windows.

Namun, peneliti keamanan sekarang telah mendeteksi pertama contoh hacker memanfaatkan macro berbahaya dalam dokumen Word untuk menginstal malware pada komputer Mac dan mencuri data Anda - teknik Windows lama.

Trik hacking ke korban membuka dokumen Word yg terinfeksi yang kemudian menjalankan macro berbahaya. Salah satu file Word berbahaya seperti ditemukan oleh peneliti berjudul "AS Sekutu dan Rivals Victory Digest Trump -. Carnegie Endowment for International Peace .docm"

Namun, setelah mengklik dokumen Word berbahaya dan sebelum menjalankannya pada sistem Anda, pengguna Mac selalu diminta untuk mengaktifkan macro.

Menyangkal izin dapat menghemat, tetapi jika diaktifkan mengabaikan peringatan, makro tertanam mengeksekusi fungsi, kode Python, yang men-download payload malware untuk menginfeksi Mac PC, yang memungkinkan hacker untuk memantau Webcam, log sejarah akses browser, dan mencuri kata sandi dan enkripsi kunci.

Menurut sebuah posting blog yang diterbitkan minggu ini oleh Patrick Wardle, direktur penelitian di perusahaan keamanan Synack, fungsi Python adalah identik dengan Empyre - open source Mac dan Linux agen pasca-eksploitasi.

"Ini semacam solusi berteknologi rendah, tapi di satu sisi itu menyalahgunakan fungsi yang sah sehingga tidak akan crash seperti korup memori atau meluap mungkin, dan itu tidak akan ditambal," kata Wardle.

Wardle melacak alamat IP dari mana dokumen Word berbahaya yang menyebar ke Rusia dan bahwa IP sebelumnya telah dikaitkan dengan kegiatan berbahaya seperti serangan phishing.

Serangan berbahaya lain ditemukan oleh para peneliti minggu ini juga mengandalkan teknik standar Windows dengan mendorong pengguna untuk men-download dan menginstal pembaruan perangkat lunak palsu, tapi benar-benar memanen pengguna Keychain, username phish dan password, dan data sensitif lainnya.

MacDownloader virus jahat muncul dengan sendirinya karena keduanya update untuk Adobe Flash dan Removal Tool Bitdefender Adware, yang selalu mengganggu dan dihentikan oleh sebagian besar pengguna.

Ini adalah apa yang semua penyerang inginkan. Setelah pengguna mengklik pada salah untuk menolak update atau cukup tekan yes untuk mengabaikan sekali dan untuk semua, malware mendapat sinyal hijau untuk panen pengguna keychain, nama pengguna phish dan password, mengumpulkan data pribadi dan sensitif, dan kemudian mengirimkannya kembali ke penyerang .

Para peneliti telah melihat malware MacOS yang menargetkan sebagian besar industri pertahanan dan dilaporkan telah digunakan terhadap pembela hak asasi manusia.

Cara terbaik untuk menghindari serangan jenis ini adalah untuk hanya menyangkal izin untuk mengaktifkan macro dari berjalan ketika membuka dokumen Word yang mencurigakan dan menghindari download software dari pihak ketiga App Store atau situs yang tidak dipercaya.

Sumber : The Hacker News

0komentar:

Post a Comment